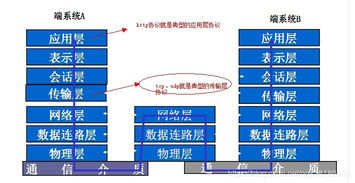

在當今高度互聯的數字時代,信息安全已成為國家安全、企業運營和個人隱私的基石。網絡安全體系與安全模型構成了防護的理論框架,而將理論轉化為實際屏障的關鍵環節,則是網絡與信息安全軟件的開發。這一過程不僅是技術實現,更是將安全思想、模型和策略編碼為可執行邏輯的系統工程。

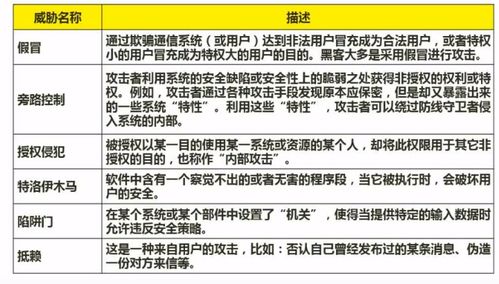

安全軟件開發的生命周期始于對威脅的深刻理解。開發團隊必須首先進行全面的威脅建模,識別潛在的攻擊向量,如注入攻擊、跨站腳本(XSS)、數據泄露等,并依據經典安全模型(如Bell-LaPadula模型、Biba完整性模型)定義數據的保密性、完整性和可用性要求。這意味著安全需求應與非功能性需求同等重要,在項目伊始便融入設計文檔。

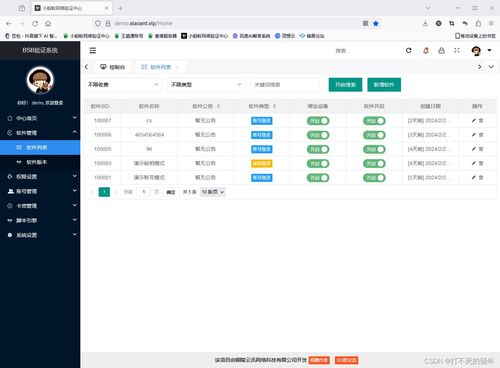

在設計與架構階段,開發者需采納“安全設計”原則。這包括最小權限原則(每個組件只擁有完成其功能所必需的權限)、縱深防御(多層安全控制)以及故障安全默認(默認配置即為安全狀態)。架構上,常采用微服務隔離、API安全網關等技術來限制漏洞的影響范圍。例如,使用OAuth 2.0和OpenID Connect進行安全的身份認證與授權,確保只有合法用戶和應用程序能訪問敏感資源。

編碼實踐是安全的第一道防線。開發者必須遵循安全編碼規范,避免常見漏洞。這包括對所有輸入進行嚴格的驗證、過濾與轉義,防止SQL注入和XSS攻擊;使用參數化查詢而非字符串拼接訪問數據庫;實施強密碼哈希算法(如Argon2、bcrypt)存儲用戶憑證;并確保錯誤信息不會泄露系統內部細節。代碼審查和靜態應用程序安全測試(SAST)工具在此階段至關重要,能自動檢測代碼中的潛在安全缺陷。

測試階段則需超越傳統功能測試,集成動態應用程序安全測試(DAST)、交互式應用程序安全測試(IAST)和滲透測試。通過模擬真實攻擊場景,如模糊測試、漏洞掃描,來驗證軟件在惡意輸入下的行為。安全測試應是持續的過程,在DevOps流水線中實現“安全左移”,即在開發早期發現并修復漏洞,而非等到部署之后。

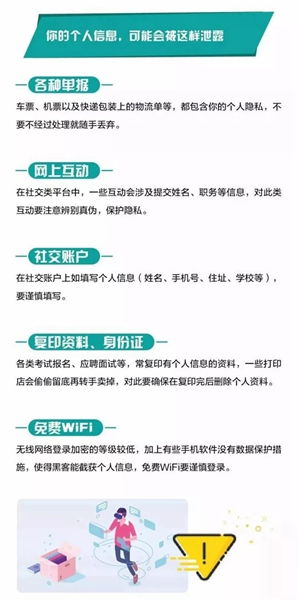

部署與維護是安全軟件長期可靠運行的保障。應采用安全的配置管理,確保默認密碼更改、不必要的服務關閉。持續監控日志和用戶行為,借助安全信息和事件管理(SIEM)系統實時檢測異常活動。建立漏洞響應機制至關重要,以便在發現零日漏洞時能迅速發布補丁。軟件供應鏈安全也不容忽視,需對使用的第三方庫和組件進行持續的安全評估,防止如Log4j類似的事件。

安全意識培訓是貫穿始終的軟性支柱。開發者自身需不斷更新知識,了解最新的攻擊技術和防護手段。安全軟件開發不僅是工具和流程,更是一種文化,要求每個參與者都將安全內化為本能。

網絡與信息安全軟件開發是一個多維度、持續演進的實踐。它要求我們將抽象的網絡安全體系(如PDRR模型:防護、檢測、響應、恢復)和形式化的安全模型,通過嚴謹的工程方法,轉化為能在復雜網絡環境中穩健運行的軟件實體。只有這樣,我們才能在數字世界中構建起既智能又堅固的防線,守護數據洪流中的每一份價值與信任。